Prefacio: Google ha lanzado el chip cuántico Willow, que puede completar la tarea de cálculo que la supercomputadora más rápida de la actualidad necesita 10 ^ 25 años para completar en 5 minutos. Aunque no puede representar una amenaza para algoritmos como RSA y ECDSA utilizados en la realidad por el momento, ha planteado nuevos desafíos al sistema de seguridad de las criptomonedas, y la migración anticuántica de blockchain se está volviendo cada vez más importante. Los expertos en criptografía de AntChain OpenLabs explicarán en detalle el impacto de esta tecnología negra en blockchain.

Google lanza el nuevo chip cuántico Willow

El 10 de diciembre, Google anunció el lanzamiento de su último chip de computación cuántica, Willow. Esta innovadora tecnología es otro avance desde que Google lanzó el chip cuántico Sycamore en 2019 y logró la «supremacía cuántica» por primera vez. El logro se publicó en Nature de forma acelerada y ha sido elogiado en las redes sociales por el hombre más rico del mundo, Elon Musk, y el director ejecutivo de OpenAI, Sam Altman, como se muestra en las Figuras 1 y 2.

Figure 1[1]

Figure 2[2]

El nuevo chip, Willow, tiene 105 qubits y ha logrado el mejor rendimiento de su categoría tanto en corrección de errores cuánticos como en pruebas de muestreo de circuitos aleatorios. En el punto de referencia de muestreo de circuito aleatorio, el chip Willow completó una tarea computacional en solo 5 minutos que a la supercomputadora más rápida de la actualidad le tomaría 10^25 años en completarse, un número que excede la edad del universo conocido e incluso la escala de tiempo conocida en física.

En términos generales, en el hardware de computación cuántica, a medida que aumenta el número de bits cuánticos, el proceso computacional se vuelve más propenso a errores. Sin embargo, Willow es capaz de reducir exponencialmente la tasa de error y mantenerla por debajo de un cierto umbral, lo que suele ser un requisito previo importante para la viabilidad de la computación cuántica.

Hartmut Neven, jefe de Google Quantum AI, el equipo de desarrollo de Willow, dijo que como el primer sistema por debajo del umbral, es el prototipo de qubit lógico escalable más convincente hasta la fecha, y Willow demuestra que las computadoras cuánticas prácticas a gran escala son factibles.

Impacto en las criptomonedas

El logro de Google no sólo impulsó el desarrollo de la computación cuántica, sino que también tuvo un profundo impacto en múltiples industrias, especialmente en el campo de blockchain y criptomonedas. Por ejemplo, el algoritmo de firma digital de curva elíptica (ECDSA) y la función hash SHA-256 se utilizan ampliamente en transacciones de criptomonedas como Bitcoin, donde ECDSA se utiliza para firmar y verificar transacciones y SHA-256 se utiliza para garantizar la integridad de los datos. La investigación muestra que el algoritmo cuántico propuesto por el académico Grover [3] Puede descifrar SHA-256, pero los bits cuánticos necesarios son muy grandes: se necesitan cientos de millones de bits cuánticos. Sin embargo, el algoritmo cuántico propuesto por el académico Shor en 1994 [4] puede descifrar completamente ECDSA, requiriendo solo millones de bits cuánticos.

En una transacción de Bitcoin, Bitcoin se transfiere de una dirección de billetera a otra. Las direcciones de billetera Bitcoin se dividen en las dos categorías siguientes:

- El primer tipo de dirección de billetera utiliza directamente la clave pública ECDSA del destinatario y el tipo de transacción correspondiente se denomina «pago a clave pública» (p2pk);

- El segundo tipo de dirección de billetera utiliza el valor hash de la clave pública ECDSA del destinatario. El tipo de transacción correspondiente se denomina «pago por hash de clave pública» (p2pkh), pero la clave pública quedará expuesta cuando se realice la transacción.

De estos dos tipos de transacciones, las transacciones p2pkh representan la mayor proporción. Dado que todas las transacciones de Bitcoin son públicas, esto significa que cualquiera puede obtener la clave pública ECDSA del destinatario a partir de las transacciones históricas de p2pk. El intervalo de bloqueo de Bitcoin es de aproximadamente 10 minutos, durante los cuales todos pueden obtener la clave pública ECDSA del destinatario a partir de transacciones p2pkh activas. Una vez que un atacante con una computadora cuántica obtiene la clave pública ECDSA, puede ejecutar el algoritmo cuántico de Shor en la computadora cuántica para derivar la clave privada ECDSA correspondiente de la clave pública ECDSA, ocupando así todos los bitcoins de la clave privada. Incluso si la transacción p2pkh solo tiene un período de ventana de 10 minutos, es suficiente para que el algoritmo cuántico de Shor derive la clave privada.

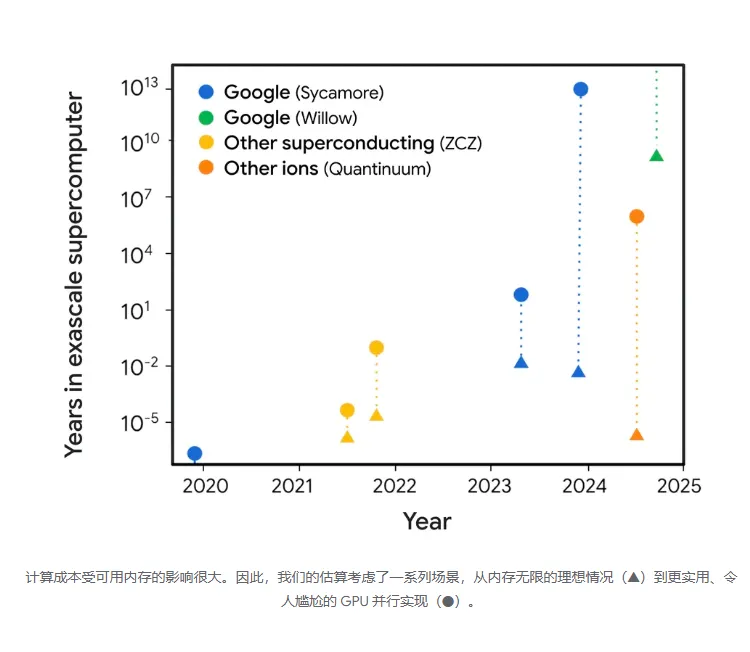

Aunque los 105 qubits logrados por el chip Willow de Google son todavía mucho menos que los qubits necesarios para descifrar el algoritmo criptográfico de Bitcoin, aun así, la aparición de Willow presagia un camino tranquilo hacia la construcción de computadoras cuánticas prácticas a gran escala. La Figura 3 muestra los últimos logros de Willow. El potencial de las computadoras cuánticas para descifrar algoritmos criptográficos sigue siendo preocupante.

Las criptomonedas como Bitcoin pueden mantener transacciones normales antes del nacimiento de las computadoras cuánticas a gran escala, porque las computadoras tradicionales tardan 300 billones de años en descifrar las claves privadas de ECDSA. Aunque el trabajo de Google no puede representar una amenaza para algoritmos como RSA y ECDSA utilizados en la realidad por el momento, se puede ver que el chip Willow de Google ha planteado nuevos desafíos al sistema de seguridad de las criptomonedas. Cómo proteger la seguridad de las criptomonedas bajo el impacto de la computación cuántica se convertirá en un foco de preocupación común en los sectores tecnológico y financiero, y esto depende esencialmente de la tecnología blockchain resistente a los cuánticos. Esto también hace que sea imperativo desarrollar tecnología blockchain resistente a los cuánticos, especialmente para actualizar las cadenas de bloques existentes a resistentes a los cuánticos, para garantizar la seguridad y estabilidad de las criptomonedas.

Figure 3[5]

Blockchain resistente a lo cuántico

Criptografía poscuántica (PQC) [6] es un nuevo tipo de algoritmo criptográfico que puede resistir ataques de computación cuántica. Aunque el algoritmo cuántico de Shor y el algoritmo cuántico de Grover pueden descifrar algoritmos criptográficos clásicos como ECDSA, que se utilizan ampliamente en blockchain y criptomonedas, no pueden descifrar algoritmos criptográficos poscuánticos. Esto significa que incluso en la era cuántica, los algoritmos criptográficos poscuánticos seguirán siendo seguros. Migrar blockchain a un nivel de resistencia cuántica no es solo una exploración tecnológica de vanguardia, sino también una forma de garantizar la seguridad sólida a largo plazo de las futuras blockchains.

AntChain OpenLabs completó previamente la construcción de capacidades criptográficas poscuánticas para todo el proceso blockchain y transformó una versión poscuántica de la biblioteca criptográfica basada en OpenSSL. [7] para admitir múltiples algoritmos criptográficos post-cuánticos estándar del NIST [8] y comunicaciones TLS poscuánticas. Al mismo tiempo, para abordar el problema de que la expansión del almacenamiento de firmas poscuánticas es más de 40 veces mayor que la de ECDSA, al optimizar el proceso de consenso y reducir la latencia de lectura de la memoria, la cadena de bloques resistente a los cuánticos TPS puede alcanzar aproximadamente 50 % de la cadena original. Esta biblioteca criptográfica se puede utilizar como middleware para brindar soporte para la migración poscuántica en blockchain y otros escenarios, como asuntos gubernamentales y finanzas.

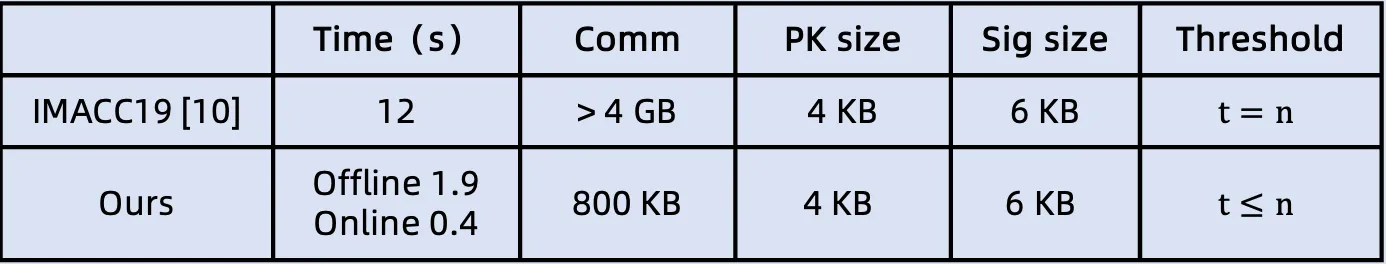

Al mismo tiempo, AntChain OpenLabs también ha realizado algunos arreglos para la migración poscuántica de algoritmos criptográficos de funciones ricas y participó en el desarrollo de un protocolo de administración de claves distribuidas para el algoritmo estándar de firma poscuántica Dilithium del NIST. Este es el primer protocolo de firma de umbral distribuido poscuántico eficiente de la industria. El uso de este protocolo puede superar las deficiencias del esquema de gestión de claves post-cuántica de la industria que no puede admitir valores de umbral arbitrarios y, al mismo tiempo, tiene una mejora de rendimiento de más de 10 veces mayor que la del esquema de la industria. Un trabajo relacionado se ha publicado en la importante revista de seguridad IEEE Transactions on Information Forensics and Security. [9].

Árbitro

[1] https://x.com/sundarpichai/status/1866167562373124420

[2] https://x.com/sama/status/1866210243992269271

[3] Grover L K. Un algoritmo mecánico cuántico rápido para búsqueda en bases de datos[C]// Actas del 28º simposio anual de ACM sobre teoría de la informática. 1996: 212-219.

[4] Shor P W. Algoritmos para computación cuántica: logaritmos discretos y factorización[C]// Actas del 35º simposio anual sobre fundamentos de la informática. 1994: 124-134.

[5] https://blog.google/technology/research/google-willow-quantum-chip/

[6] Bernstein DJ, Lange T. Criptografía poscuántica[J]. Naturaleza, 2017, 549(7671): 188-194.

[7] https://github.com/openssl/openssl

[8] https://csrc.nist.gov/News/2022/pqc-candidates-to-be-standardized-and-round-4

[9] Tang G, Pang B, Chen L, Zhang Z. Firmas de umbral basadas en celosía eficientes con intercambiabilidad funcional[J]. Transacciones IEEE sobre seguridad y ciencia forense de la información. 2023, 18: 4173-4187.

[10] Cozzo D, Smart N. Compartiendo el LUOV: umbral de firmas poscuánticas[C]// Actas de la 17ª Conferencia IMA sobre Criptografía y Codificación – IMACC. 2019: 128-153.

Este artículo fue escrito por AntChain OpenLabs. ZAN (cuenta X @zan_team) se basa en el sistema de tecnología de código abierto TrustBase de AntChain OpenLabs.

Autor: Equipo ZAN

Este artículo refleja las opiniones del columnista de PANews y no representa la postura de PANews. PANews no asume responsabilidad legal. El artículo y las opiniones no constituyen consejos de inversión.

Fuente de la imagen: Equipo ZAN Si hay alguna infracción, comuníquese con el autor para eliminarla.