En el año 2014, cuando Micheal Lewis lanzó el libro «Flash Boys», quien hubiera pensado que el concepto de arbitraje de latencia, prevalente en las finanzas tradicionales, encontraría sus raíces profundamente arraigadas en una tecnología emergente llamada blockchains, lo que permite a los participantes de la red capitalizar la capitalización ¿Sobre ganancias súper normales? Debido a este arbitraje de latencia, ¿quién hubiera pensado que una cadena de bloques tan grandiosa como Ethereum perdería $ 1.3 B?

Además, en el futuro, el arbitraje de latencia renombrado ya que MEV se convertiría en un dolor de cabeza para las redes blockchain. Pero aquí estamos en el presente, donde MEV está terminando como un problema complejo y sistémico para blockchains. ¿Cómo podemos superarlo? Solo cuando sabemos qué es y las formas en que podemos adoptar para superar este problema.

¿Qué es la extracción de MEV y cómo se vuelve maligna?

La extracción de MEV es el proceso en el que los productores de bloques extraen algún valor al momento de agregar/incluir/ejecutar/transmitir transacciones en blockchains. Este proceso es necesario para la ejecución suave de la cadena de bloques. Pero se convierte en el mal, sin embargo, en el momento en que el extractor MEV, en lugar de confiar simplemente en la subasta para el espacio de bloque a cambio de tarifas más altas, comienza a explotar otros medios para beneficiarse de los usuarios. Comprometiendo así la red blockchain y poniendo en peligro los intereses de los usuarios.

¿Qué hacen los extractores MEV para poner en peligro el interés del usuario?

En el diseño de blockchain, la veracidad de la cadena de bloques depende de cómo cada entidad participante, como los productores de bloques, secuenciadores, propuestas, constructores y otros, está haciendo legítimamente su tarea para salvaguardar el interés de los usuarios y garantizar el funcionamiento suave de la cadena de bloques. En lugar de estos servicios, estas entidades participantes/ extractores también están extrayendo valor en forma de tarifas para subastar el espacio de bloques, pero se vuelven parásitos al realizar las siguientes actividades;

-

Running & Back Running

La carrera frontal es el proceso donde los mineros/validadores insertan sus propias transacciones. Esto generalmente sucede porque los mineros/validadores son conscientes del tipo de transacción en la memoria. Por lo tanto, intentan manipular eso al colocar su transacción antes en función de la situación favorable.

Por ejemplo, si el minero/validador está viendo un volumen de una compra de activos, por ejemplo, Ethereum en T4. Para explotar el escenario favorable, el validador del minero puede realizar un pedido para la compra de una cantidad equivalente o menor antes de esa transacción. Será seguido por la transacción MevTarget (T4), y de esta manera, más adelante, el minero/validador colocará una transacción de naturaleza inversa con altas tarifas de gas para beneficiarse de la misma que se muestra en la imagen;

Pero se puede cuestionar que equivaldría al daño de reputación causado al validador. Es una realidad siempre que el validador tenga la edad suficiente en la red, pero ¿qué pasa si hay un nuevo validador? Por ejemplo, si se trata de un nuevo nodo que lleva a cabo la carrera delantera, pueden retener la transacción por una fracción de un segundo/milisegundo. Ahora, este validador deshonesto puede escanear a través de múltiples transacciones para ensamblarlas todas a la vez y, dado que solo consume un millonésimo o menor, incluso para todos los nodos honestos que validan la transacción, se vuelve muy difícil rastrear la mala conducta.

Los validadores en el protocolo Bancor abusaron de los usuarios de la peor manera utilizando esta técnica. El perpetrador usó bots flash para identificar transacciones en la Mempool por un millonésimo de segundo retraso. Lo que hicieron fue realizar una tarifa más alta para ejecutar su transacción primero después de analizar todas las transacciones y mantenerlas en un orden específico. Debido a esta práctica, la ganancia diaria del bot delantero alcanzó $ 2500. Además, pudieron generar más de $ 6 millones en ingresos totales, lo que de otro modo habría acumulado a otros usuarios en la plataforma.

Al mismo tiempo, debido a esta práctica, el UX también había ido a un lanzamiento porque los validadores/ secuenciadores que secuencian la transacción a su manera ascendieron a comprometer el rendimiento y la finalidad del protocolo. Entonces, en lugar de que las transacciones ocurran en segundos, tardó más de 1 minuto en incluso 30 minutos en ejecutar una transacción. Estos eventos abolían severamente la adopción de blockchain en regiones específicas donde las leyes se aproban contra tales prácticas.

-

De vuelta corriendo

Regresar es el proceso en el que el extractor MEV de las cadenas de bloques puede identificar una transacción de alto valor y, en consecuencia, tomar medidas basadas en esa transacción para obtener ganancias de ella. Como puede ver en la imagen a continuación, cómo se está ejecutando la parte posterior donde el extractor MEV está colocando una transacción inmediatamente después de una transacción ejecutada para extraer beneficio.

Esto podría ser catastrófico si el bot MEV puede identificar todas las trascaciones como una compra/venta y organizar lo mismo de la manera que pueda beneficiarlos.

El exploit de equilibrio es un excelente ejemplo para poner aquí. En ese caso, los extractores de MEV vieron una falla técnica donde en el grupo de equilibradores, algunos tokens específicos como Stonk (STA) requirieron una pequeña tarifa de transferencia al iniciar los swaps. El atacante explotó este defecto de diseño al intercambiar tokens dentro y fuera del protocolo innumerables veces para reducir el equilibrio de tokens STA. Debido a la explotación repetida del mecanismo de tarifas de transferencia que los validadores podían ver en el protocolo de equilibrador, pudieron drenar $ 500,000 de Weth, Link y otros tokens de varios grupos de equilibradores porque el valor de token STA se depreció a tal nivel que literalmente podrían tomar $ 10,000 en préstamos y debían pagar solo $ 500, como ejemplo y el monto restante cambiado se mantuvo como sus ganancias.

-

Ataque de sándwich

Sandwich es la combinación de los dos ataques explicados anteriormente, donde el extractor MEV retrocederá y frente a una transacción a la vez para infligir daños al usuario. Como resultado de eso, el usuario ejecutará la operación al peor precio posible como se muestra en la imagen a continuación.

Debido a esta práctica, Defi, que está impulsando la adopción criptográfica, ha sido más afectada. ¿Por qué? Por ejemplo, la cadena BNB casi perdió $ 1.5 mil millones en volumen de negociación en un solo día, lo que afecta a más de 43,400 transacciones. Debido a esto, puede afectar severamente todas las aplicaciones Defi alojadas sobre una cadena de bloques como BNB. Los usuarios pueden sentir que su confianza ha sido violada e incluso podría desencadenar el éxodo de masa, destruyendo así por completo la liquidez del DEX.

-

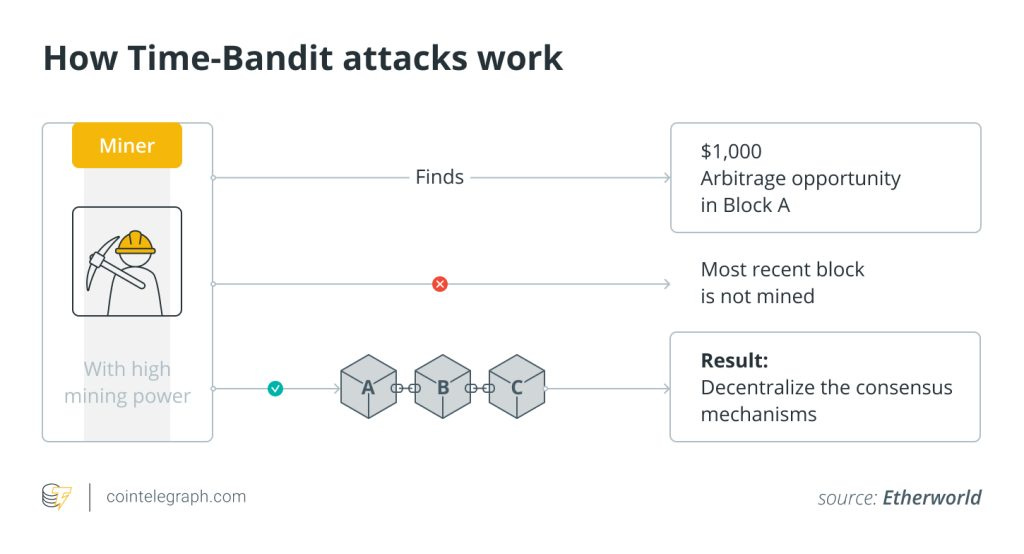

Ataques de bandidos de tiempo

Este se considera el segundo peor tipo de ataque MEV porque diluye completamente el espíritu de las cadenas de bloques. Por ejemplo, todos sabemos que las cadenas de bloques son inmutables, seguras e irreversibles. Pero el ataque de Bandit Time voltea por completo este concepto.

En un ataque de bandidos de tiempo, el atacante puede reescribir completamente una transacción de blockchain que ya se ha extraído para obtener ganancias de la misma. Puede sonar como un ataque de doble gasto, pero en lugar de que el validador use los mismos criptos para realizar más de un solo pago, en un ataque de bandido de tiempo, un atacante verá una transacción, sobornará al validador para volver a hacer la transacción Subastando el consenso del bloque controlando la potencia hash/red.

Lo que significa que, si hizo un intercambio rentable de, por ejemplo, $ 1 M, el atacante reemplazará esa transacción al poner el consenso de ese bloque en una subasta. La subasta más alta ganará el camino para validar el bloque e incluirá una nueva transacción y reemplazará la transacción infligida con la del atacante de Bandit Time.

El incidente clásico de Ethereum que ocurrió en agosto es un excelente ejemplo para poner aquí. En la cadena Classic Ethereum, el atacante MEV organizó más de 7,000 bloques o dos días de minería.

Debido a este evento, el hashrate de las cadenas de bloques Classic Ethereum se puso en picado a los nuevos mínimos e incluso cuestionó la autenticidad de lanzar una aplicación en la parte superior de Blockchains.

¿Cómo superamos los ataques como la próxima blockchain víctima?

Desde el comercio basado en la intención hasta la subasta hasta más, se ha realizado muchos progresos para contrarrestar los ataques MEV. Por ejemplo, Paraswap ha introducido la negociación basada en la intención en agosto de 2024. En el comercio basado en la intención, los validadores solo verán la intención en la memoria en lugar de toda la transacción para explotar las oportunidades. Del mismo modo, los secuenciadores descentralizados para los roll ups es otro sprint importante en el problema del mal problema de MEV. Para comprender cómo los secuenciadores descentralizantes para los pilotos podrían ayudar a resolver el mal problema MEV, tendrá que mirar la iniciativa de Cero para combatir las malas guerras MEV. Cubriremos eso en nuestra próxima entrega donde explicaremos cómo Cero está resolviendo el problema innato de Roll Ups MEV.