Los piratas informáticos norcoreanos están utilizando un novedoso malware para MacOS llamado KandyKorn para atacar a los ingenieros de blockchain de una plataforma de intercambio de criptomonedas.

El ataque

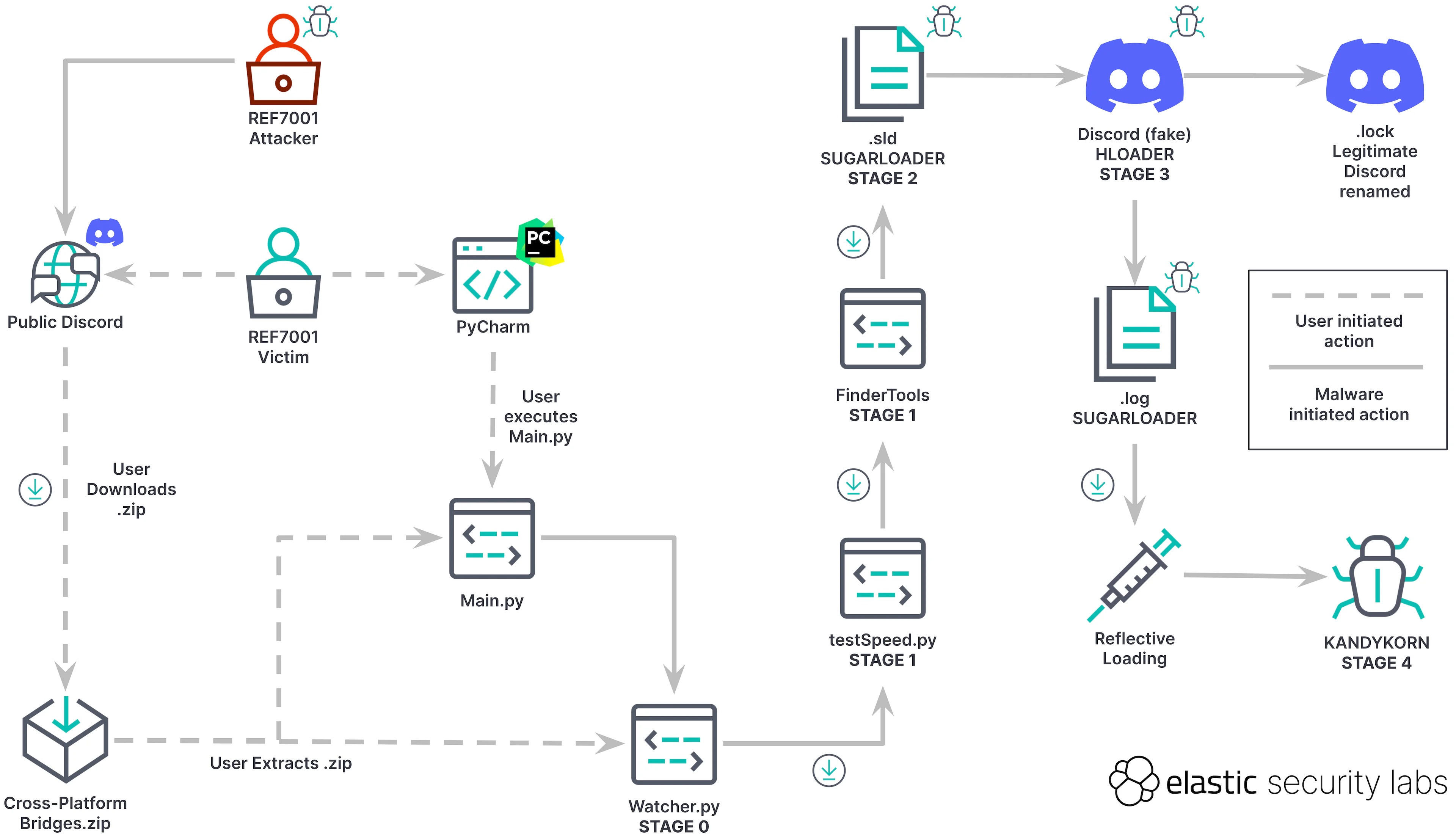

Al hacerse pasar por miembros de la comunidad de ingeniería blockchain en Discord, los atacantes utilizaron técnicas de ingeniería social para hacer que las víctimas descargaran un archivo ZIP malicioso.

Las víctimas creen que están instalando un bot de arbitraje, es decir, un software program de comercio de criptomonedas, pero terminan descargando un archivo Python (principal.py), que descarga y ejecuta Vigilante.pyque se utiliza para preparar el sistema para futuras descargas. Vigilante.py descarga y ejecuta varios scripts de Python con cuentagotas intermedios, que recuperan un binario ofuscado llamado Sugarloader desde una URL de Google Generate.

Otro cargador (Hloader), que se hace pasar por la aplicación Discord legítima, se utiliza como mecanismo de persistencia y para cargar Sugarloader. Sugarloader establece la conexión a un servidor C2 para descargar y ejecutar el malware KandyKorn directamente en la memoria.

Flujo de ejecución de KandyKorn. (Fuente: Laboratorios de seguridad elástica)

El malware KandyKorn para macOS

“Una vez establecida la comunicación, KandyKorn espera órdenes del servidor. Esta es una característica interesante porque el malware espera comandos en lugar de sondearlos. Esto reduciría la cantidad de artefactos de crimson y endpoints generados y proporcionaría una manera de limitar el descubrimiento potencial”, explicaron los investigadores de Elastic Safety Labs.

KandyKorn es un troyano de acceso remoto (RAT) capaz de realizar comunicaciones C2 cifradas, enumerar sistemas, cargar y ejecutar cargas maliciosas adicionales, comprimir y filtrar datos, y más.

“Elastic rastreó esta campaña hasta abril de 2023 a través de la clave RC4 utilizada para cifrar Sugarloader y KandyKorn C2. Esta amenaza sigue activa y las herramientas y técnicas se desarrollan continuamente”, dijeron los investigadores.

Empresas de criptomonedas bajo ataque

Los investigadores atribuyeron esta actividad a los piratas informáticos norcoreanos (es decir, el Grupo Lazarus) basándose en las técnicas, la infraestructura de purple y los certificados de firma de código utilizados en la campaña, y las reglas de detección personalizadas del Grupo Lazarus.

En los últimos años, los piratas informáticos norcoreanos han mostrado un interés creciente en atacar a las empresas de criptomonedas.

Estos ciberataques representan una amenaza significativa para los activos digitales y la seguridad de la industria de las criptomonedas, ya que Corea del Norte busca eludir las sanciones internacionales y generar ingresos para el estado políticamente aislado internacionalmente.