En una violación masiva de seguridad, una ballena criptográfica habría perdido 55,47 millones de dólares en DAI debido a un sofisticado ataque de phishing. El incidente, detallado por la firma de análisis de cadenas de bloques Lookonchain y la firma de seguridad cibernética Certik, implica la transferencia no autorizada de la propiedad de una bóveda de Maker que contenía importantes tenencias de DAI a una entidad maliciosa.

Así fue como ocurrió el mega hackeo de criptomonedas

La secuencia de eventos comenzó con una víctima desprevenida que firmó una transacción que parecía inofensiva pero que en realidad era una trampa que condujo a la vulneración de sus activos. La transacción crítica, identificada el 20 de agosto de 2024 a las 5:40:47 p. m. UTC, redirigió la propiedad de DSProxy #166,776 a una dirección de phishing conocida como “0x0000db5c8B030ae20308ac975898E09741e70000”.

Tras el cambio de propietario, el atacante utilizó otra dirección, “0x5D4b2a02c59197eb2cae95a6df9fe27af60459d4”, para acuñar y retirar ilícitamente 55.473.618 tokens DAI de la bóveda comprometida. Los registros de la cadena de bloques según Etherscan revelan las acciones posteriores del atacante, donde convirtieron aproximadamente la mitad de los DAI robados en 10.625 Ethereum (ETH).

CertiK, una plataforma líder de clasificación centrada en la seguridad que analiza y monitorea protocolos de cadenas de bloques y proyectos DeFi, identificó la técnica de phishing utilizada como parte de una categoría más amplia conocida como Inferno Drainer. Inferno Drainer es un tipo particularmente virulento de explotación de contratos inteligentes que manipula los permisos de transacciones para redirigir activos a direcciones controladas por el atacante.

El exploit a menudo está integrado en contratos inteligentes maliciosos que parecen benignos o imitan interacciones contractuales legítimas, engañando así al usuario para que ejecute transacciones que otorgan a los atacantes acceso o control sobre sus activos digitales.

Certik destacó la naturaleza crítica de este exploit, indicando que el robo fue facilitado por el atacante al obtener control sobre la cuenta externa de la víctima (EOA) a través de medios engañosos, incluidos, entre otros, enlaces maliciosos disfrazados o interfaces comprometidas.

Tras el incidente, Lookonchain ha expresado abiertamente su opinión sobre cómo proteger los activos criptográficos. A través de X, advirtieron: “Cuando firmes una transacción, siempre verifica dos veces antes de hacer clic en ‘confirmar’ y no firmes transacciones desconocidas”.

Este reciente incidente se suma a un año ya tumultuoso en materia de seguridad de las criptomonedas. Según CertiK, las pérdidas totales solo en julio ascendieron a aproximadamente 270,9 millones de dólares debido a diversos ataques, hackeos y estafas, a pesar de que se devolvieron unos 7,8 millones de dólares a las víctimas. Esta cifra representa la segunda pérdida mensual más alta del año 2024.

Al desglosar las pérdidas, CertiK informó que las estafas de salida representaron aproximadamente 3 millones de dólares del total. Los préstamos relámpago, que suelen utilizarse en estrategias de arbitraje sofisticadas pero que también pueden explotarse para manipular temporalmente los precios del mercado, representaron la asombrosa suma de 265,8 millones de dólares. Otros exploits contribuyeron aproximadamente con 9,8 millones de dólares al total.

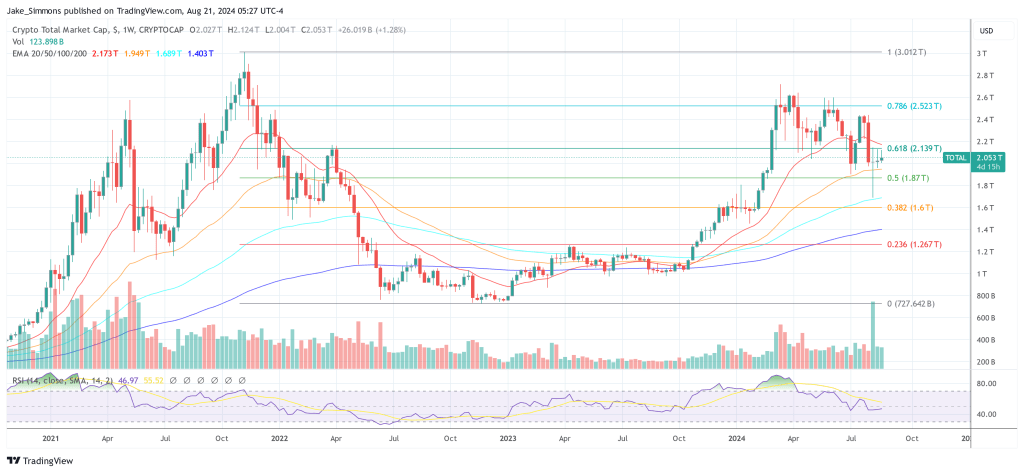

Al momento de escribir este artículo, la capitalización total del mercado de criptomonedas era de 2,053 billones de dólares.

Imagen destacada creada con DALL.E, gráfico de TradingView.com