El mundo de las criptomonedas atrae a muchos delincuentes debido al fácil acceso al dinero. Una historia interesante en este sentido es la de Phantom Wallet.

en un publicación larga publicado la semana pasada en el blog site oficial, Phantom explica cuáles son los puntos clave con respecto a la seguridad de la billetera.

Phantom es una billetera criptográfica sin custodia diseñada para ser segura, pero fácil de usar, y es utilizada por la comunidad de Solana dado que es appropriate específicamente con esa cadena de bloques.

Monedero fantasma: criptoataques evitados

En la publicación, los autores destacan la función de vista previa de transacciones, que permite a los usuarios ver una especie de vista previa de transacciones, de alguna manera comparable a un firewall que identifica transacciones maliciosas y alerta al usuario antes de que las apruebe.

Esto protege a los usuarios de ataques de phishing, pharming y más al proporcionar alertas en tiempo genuine a los usuarios. Las alertas son proporcionadas por la empresa especializada Blowfish.

pez globo analiza las transacciones antes de que finalmente sean aprobadas por los usuarios, en busca de cualquier cosa que parezca sospechosa.

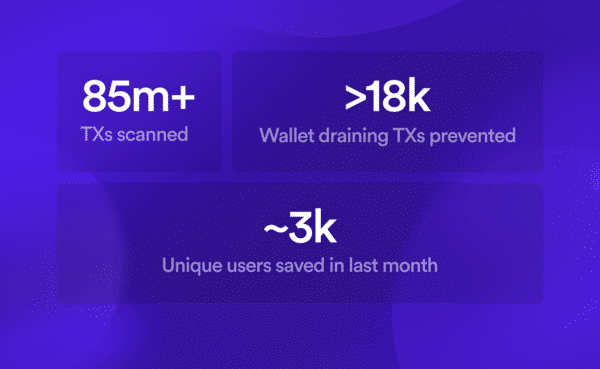

Los autores de la publicación afirman que, hasta el momento, la vista previa de transacciones de Phantom ha escaneado más de 85 millones de transacciones, evitando así más de 18,000 transacciones fraudulentas destinadas a robar fondos de los usuarios. Solo en el último mes más de 3.000 usuarios se habrían protegido de esta forma.

Por tanto, no se trata de ataques directos al monedero, que al no ser custodiado es muy difícil de atacar, sino que están dirigidos directamente a los usuarios.

En particular, Blowfish descubrió muchas transacciones dirigidas a direcciones incluidas en su lista negra, o que llamaban incorrectamente a la función setAuthority, o intentaban evadir los controles. En algunos casos, se descubrieron intentos reales de vaciar la billetera del usuario desprevenido.

Blowfish comprueba dominios o sitios net sospechosos, pero también tokens sospechosos o intentos de ofuscar el código en contratos inteligentes.

Entonces, aunque estos no son ataques dirigidos a Phantom Wallet, Blowfish aún los detecta a través de análisis externos con respecto a varias herramientas y actores dentro del industria cripto.

Ataques exitosos

Por otro lado, es bien sabido que ha habido, y sigue habiendo, muchos ataques exitosos destinados a apoderarse de manera engañosa de los tokens de los usuarios de esta y otras billeteras.

De hecho, es imposible verificar todos los contratos inteligentes y todas las direcciones de los destinatarios, y muchas veces, incluso durante la verificación, es difícil saber si realmente se trata de un intento de estafa o no.

En teoría, deberían ser los propios usuarios quienes deberían tratar de defenderse, porque es imposible evitar por completo que envíen fondos a los estafadores. Sin embargo, ciertamente alguna ayuda puede provenir de servicios que conocen muy bien la industria y, por lo tanto, pueden advertir a los usuarios sobre posibles problemas.

El porcentaje es bajo

Vale la pena señalar que de los 85 millones de transacciones examinadas en Phantom, solo 18,000 resultaron sospechosas. Aunque no es seguro que no haya otros que escaparon al escrutinio de Blowfish, 18.000 de 85 millones es aproximadamente el ,02%, que es un porcentaje insignificante. Significa que se encontró que el 99,98% de las transacciones no eran sospechosas.

Sin embargo, para ser justos, los grandes ataques que generan mucho dinero para los ladrones de tokens no son aquellos dirigidos a pequeños inversores. Son principalmente los destinados a contratos inteligentes o intercambios, donde se depositan cantidades ingentes de fondos.

En estos casos, rara vez se trata de phishing o ingeniería social, sino de hacks reales que explotan vulnerabilidades técnicas.

Las billeteras sin custodia, como Phantom, generalmente no tienen estas vulnerabilidades, especialmente cuando su código es de código abierto, es decir, público y verificable por cualquier persona.

Por lo tanto, los piratas informáticos rara vez prestan atención a las billeteras sin custodia, sino que prefieren herramientas o plataformas que puedan sufrir alguna vulnerabilidad técnica y que puedan generar grandes ganancias si son pirateadas.

En cambio, los estafadores prefieren apuntar a los usuarios comunes, explotando no las vulnerabilidades de sus billeteras sino las de su comportamiento, particularmente la ignorancia, el descuido y la superficialidad.

A pesar de esto, el porcentaje standard de transacciones sospechosas o fraudulentas dentro del sector de las criptomonedas no es particularmente alto, ya que la gran mayoría de las transacciones son correctas y legítimas.

El problema es que, en algunos casos, se roban cantidades ingentes de tokens con unas pocas transacciones fraudulentas, hasta el punto de que los robos multimillonarios o incluso multimillonarios en este sector no son tan raros como uno quisiera.