Blockchain y Criptomonedas , Seguridad en la Nube , Fraude de Criptomonedas

CrowdStrike encuentra operaciones de cryptojacking de Dero en el clúster de Kubernetes

Rashmi Ramesh (rashmiramesh_) •

15 de marzo de 2023

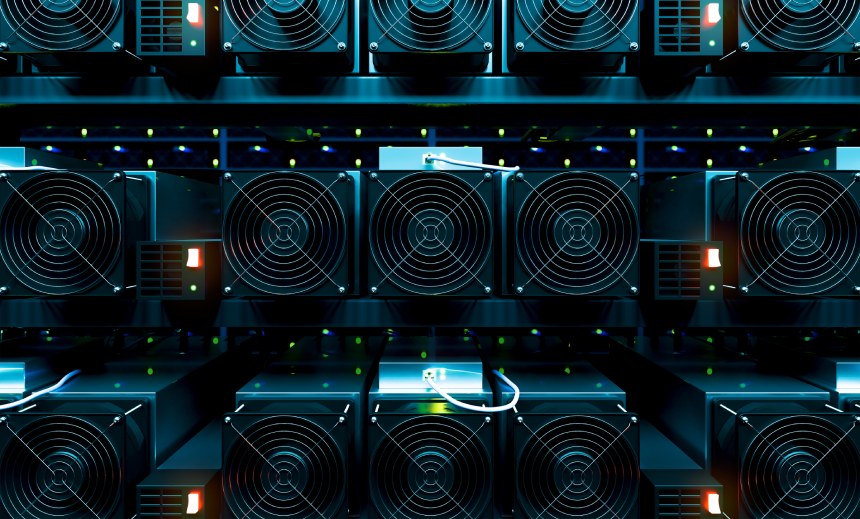

Los actores de amenazas que extraen activos digitales utilizando la infraestructura de otras personas encontraron una nueva criptomoneda lucrativa para motivar su piratería: la moneda Dero centrada en la privacidad.

Ver también: JavaScript y Blockchain: tecnologías que no puede ignorar

El colapso de las criptomonedas de 2022 socavó las recompensas del cryptojacking entre un 50 % y un 90 %, dijo la firma de ciberseguridad CrowdStrike. No es así para Dero, «que ofrece mayores recompensas» para atraer a los mineros y proporciona funciones de anonimato de vanguardia, lo que lo convierte en una «combinación perfecta» para los atacantes que buscan un día de pago ilícito.

Por lo tanto, lo que dijo la firma de ciberseguridad en una investigación publicada el miércoles es la primera operación de cryptojacking de Dero detectada. CrowdStrike dijo que la operación se ha centrado en la infraestructura de Kubernetes en tres servidores con sede en EE. UU. desde febrero.

El cryptojacking está «siempre evolucionando», a medida que los adversarios aprenden a monetizar nuevas criptomonedas e identifican debilidades en varias superficies de ataque, dijo Manoj Ahuje, investigador principal de amenazas para la seguridad en la nube en CrowdStrike, a Facts Safety Media Group.

Los malos actores potencialmente han implementado más de 4000 instancias de mineros durante esta campaña. Es difícil rastrear los fondos en las billeteras Dero debido a las características de privacidad y anonimato de la criptomoneda. En lugar de basarse en bloques cronológicos de transacciones, Dero se basa en una estructura llamada gráfico acíclico dirigido que se parece más a un árbol con ramas que a una cadena. El libro blanco de Dero dice que las transacciones no se pueden seguir «de una manera que revele quién envió o recibió monedas».

Los operadores de la campaña encuentran y apuntan a los clústeres de Kubernetes expuestos a los que se puede acceder de forma anónima a través de la interfaz de programación de aplicaciones, junto con puertos no estándar a los que se puede acceder desde World-wide-web. Un usuario con suficientes privilegios puede exponer involuntariamente una API segura de Kubernetes en el host, lo que permite que el actor de amenazas eluda la autenticación. Luego, el atacante implementa un Kubernetes DaemonSet, que a su vez implementa un pod malicioso en cada nodo del clúster de Kubernetes para permitir que el atacante utilice los recursos de todos los nodos al mismo tiempo. «Los esfuerzos de minería de los pods se devuelven a un grupo comunitario, que distribuye la recompensa, es decir, la moneda Dero, por igual entre sus contribuyentes a través de su billetera electronic», dijo CrowdStrike.

En las campañas de cryptojacking, los actores de amenazas generalmente se mueven lateralmente para atacar otros recursos o escanear Net en busca de descubrimientos, pasos que la última campaña de Dero no sigue después del compromiso. Los atacantes tampoco intentan eliminar o interrumpir la operación del clúster, sino que implementan un DaemonSet para minar Dero haciéndose pasar por nombres de registro comunes de Kubernetes.

«Estos comportamientos enfocados parecen aclarar la intención de esta campaña, que es que los atacantes solo intentan minar para Dero», dijo CrowdStrike.

El flujo de ataque es casi idéntico al de una campaña centrada en monero que se ejecuta en paralelo a la de Dero. «Ambas campañas están tratando de encontrar superficies de ataque de Kubernetes no descubiertas y están luchando», dijo CrowdStrike.

La campaña de monero «elimina los DaemonSets utilizados para el cryptojacking de Dero en el clúster de Kubernetes antes de tomar el management», dijo CrowdStrike. La campaña centrada en la minería de monero elimina deliberadamente los DaemonSets existentes para interrumpir la campaña Dero antes de hacerse cargo del clúster y utilizar los recursos desplegados para sus propios fines.