Conclusiones clave:

-

Un puente criptográfico conecta dos ecosistemas de blockchain y permite la comunicación o la interoperabilidad entre ellos.

-

Los puentes criptográficos también permiten a los usuarios acceder a nuevas aplicaciones en otros ecosistemas y permiten que los desarrolladores de diferentes cadenas colaboren.

-

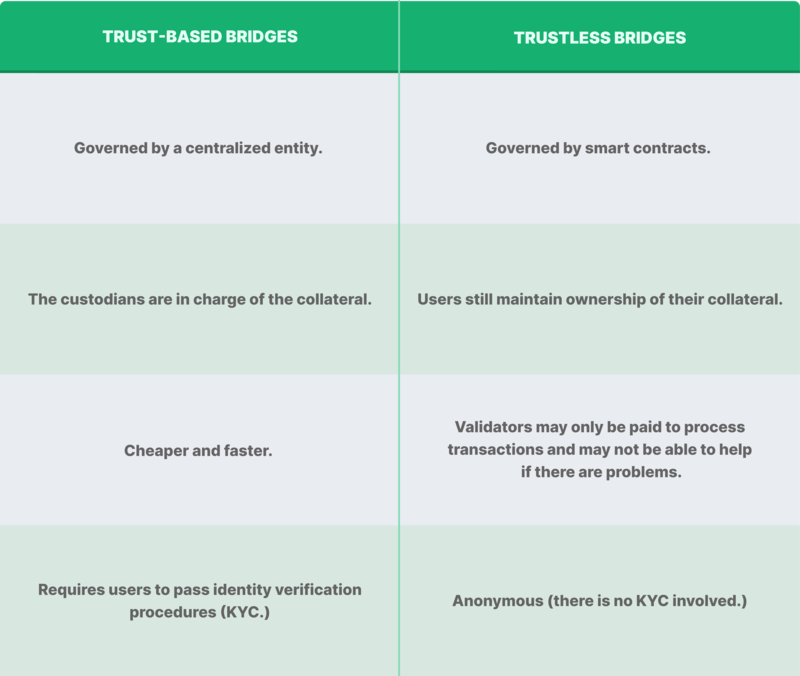

Hay dos tipos principales de puentes: basados en la confianza (que involucran a los custodios) y sin confianza (que involucran el uso de contratos inteligentes).

-

Los puentes basados en confianza son vulnerables a los riesgos asociados con un punto central de falla, mientras que los puentes sin confianza experimentan riesgos de contratos inteligentes.

Los puentes criptográficos son un elemento esencial del espacio de la cadena de bloques, ya que las cadenas de bloques no pueden comunicarse sin problemas. Así como un puente físico une dos localidades, facilitando el movimiento de personas y bienes, un puente criptográfico conecta dos cadenas de bloques para transferir datos y activos.

Pero, ¿qué son exactamente los puentes criptográficos y cómo funcionan? ¿Son seguros los puentes criptográficos y cómo los elige? Este artículo responde estas preguntas y ofrece más información sobre los puentes criptográficos.

¿Qué es un puente criptográfico?

Como su nombre lo indica, un puente criptográfico conecta dos ecosistemas de cadenas de bloques y permite la comunicación o la interoperabilidad. Pero para comprender completamente qué es un puente criptográfico, es esencial revisar los fundamentos de blockchain. Para empezar, cada cadena de bloques tiene sus propias reglas únicas, estándares de token, protocolos y contratos inteligentes.

Los puentes criptográficos rompen estos silos de ecosistemas y los unen. Una crimson interconectada de sistemas permite a los usuarios transferir datos y activos sin problemas. Además de facilitar las transferencias entre cadenas, los puentes criptográficos ofrecen beneficios adicionales, como permitir a los usuarios acceder a nuevas aplicaciones en otros ecosistemas y permitir que los desarrolladores de diferentes cadenas colaboren.

https://www.youtube.com/observe?v=xS0PyYpt6bA

¿Cómo se conecta Crypto?

Dado que los activos digitales diseñados para funcionar en un ecosistema se adhieren a estándares diferentes a los requeridos en otras cadenas, las verdaderas transferencias de activos entre cadenas son casi imposibles. Entonces, ¿cómo permiten los puentes criptográficos las transferencias de activos entre cadenas, como mover bitcoin a la cadena de bloques Ethereum?

Básicamente, los puentes criptográficos construyen derivados artificiales para imitar los activos nativos en otras cadenas. Estas versiones sintéticas se conocen como tokens envueltos. Actúan como elementos exclusivos que permiten distintos estándares de token. Esto significa que puede usar un puente criptográfico a través de tokens envueltos para gastar BTC, por ejemplo, en el ecosistema Ethereum. Podemos resumir el proceso en cuatro pasos básicos:

-

El puente criptográfico se construye entre la cadena de bloques de Bitcoin y la cadena de bloques de Ethereum, creando la estructura principal para su funcionamiento.

-

Si tiene BTC en la cadena de bloques de Bitcoin pero desea gastarlo en el ecosistema Ethereum, visite el puente, ingrese la cantidad de bitcoins que desea transferir y proporcione la dirección de recepción.

-

El puente bloqueará su BTC en una bóveda, acuñará una cantidad equivalente de tokens como BTC envuelto y los enviará a su dirección en Ethereum.

-

Las monedas encerradas en la cadena de bloques de Bitcoin actúan como garantía para el BTC envuelto en Ethereum, y puede desbloquearlas invirtiendo el proceso.

Para profundizar en el ejemplo anterior, un puente criptográfico crea múltiples contratos (en Bitcoin y Ethereum) para permitir que las cadenas de bloques se comuniquen con un lenguaje mutuo a través de un oráculo. El oráculo alimenta los contratos de Bitcoin con información específica sobre las actividades de Ethereum y viceversa. Esto establece un canal de comunicación bidireccional entre las cadenas. Ahora, para transferir sus monedas a Ethereum, debe interactuar con el puente en el lado de Bitcoin. Te solicitará:

-

Para proporcionar una dirección de recepción de la cadena Ethereum.

-

Para bloquear su BTC en una bóveda regida por un contrato inteligente o custodio (dependiendo de si el puente está descentralizado o centralizado).

Después de completar estos dos pasos, el oráculo detecta la transferencia de sus activos y señala los contratos inteligentes en el lado de Ethereum. La señal contiene la cantidad que desea portar y la dirección de recepción. Después de confirmar que se ha depositado la garantía, el contrato inteligente de Ethereum acuña una cantidad equivalente de la garantía como tokens envueltos y la deposita en la dirección de recepción.

Las monedas acuñadas en el lado de Ethereum son iguales a la cantidad de BTC que bloqueó en el puente y rastrean el valor de Bitcoin. Si desea convertir los Bitcoins envueltos (wBTC) a BTC, visite el puente e inicie el proceso de desenvolvimiento. El puente toma su wBTC, lo quema/retira de circulación y desbloquea la garantía que depositó, lo que evita el doble gasto de activos.

Tipos de puentes criptográficos

Los puentes criptográficos se dividen en dos categorías amplias: puentes basados en la confianza/con custodia/centralizados y puentes sin confianza/sin custodia/descentralizados.

¿Son seguros los puentes criptográficos?

Tanto los puentes criptográficos centralizados como los descentralizados pueden experimentar problemas. De hecho, algunos de los robos criptográficos más grandes han involucrado puentes criptográficos, como el robo de Ronin, cuando los piratas informáticos obtuvieron acceso a las claves privadas en poder de los validadores para el puente de cadena cruzada de la crimson, ganando más de $ 600 millones.

Como usuario, el primer paso para abordar los riesgos de seguridad en los puentes criptográficos es asegurarse de que el protocolo haya superado rigurosas auditorías de contratos inteligentes antes de su uso. Estas auditorías de contratos inteligentes ayudan a detectar errores en el código fuente y reducen la probabilidad de ataques. Incluso entonces, recuerde hacer su propia investigación (DYOR) sobre el protocolo antes de decidir si usar o no un determinado puente.

Cómo elegir un puente

Los puentes usan diferentes diseños y convenciones de confianza por lo tanto, asegúrese de hacer DYOR en sus selecciones antes de interactuar con ellas. La mejor manera es examinar la documentación y las auditorías de contratos inteligentes para verificar si hay señales de alerta, mientras verifica cuánto tiempo ha estado en funcionamiento y qué tiene que decir la comunidad criptográfica más grande al respecto. A continuación se presentan algunas preguntas que debe hacerse al elegir un puente:

-

¿Quién opera el puente? ¿Es centralizado o descentralizado? ¿Qué suposiciones de confianza se requieren de los usuarios?

-

¿Cómo se registran las transacciones en el puente y cuándo se reflejarán en la crimson principal? Después de que los usuarios bloquean sus fondos para usar un puente, ¿cómo se registran sus transacciones posteriores, en caso de que necesiten disputar una transacción no válida?

-

¿El puente cuenta con medidas de regulate de riesgos? ¿Qué sucede si se descubre un error o un exploit en su sistema?

Seis puentes criptográficos para revisar

Apio

Celer es un puente criptográfico que ofrece una experiencia de usuario con un solo clic, lo que les permite acceder a activos, finanzas descentralizadas (DeFi), tokens no fungibles (NFT), gobernanza y más aplicaciones a través de las redes. Aprovecha los contratos inteligentes en cada purple conectada a Point out Guardian Network para ofrecer una interoperabilidad multicadena perfecta. Además, los desarrolladores pueden crear aplicaciones nativas entre cadenas utilizando el SDK de mensajes entre cadenas de Celer y disfrutar de alta liquidez, lógica de aplicación coherente y estados mutuos.

Protocolo de lúpulo

Hop Protocol permite la transferencia de tokens desde acumulaciones y sus respectivas cadenas de Capa 1 (L1) a soluciones de Capa 2 (L2) en otras redes de forma rápida y sin confianza. Comprende un puente de activos de acumulación a acumulación escalable para las soluciones L2 de Ethereum, lo que permite a los usuarios transferir activos a través de acumulaciones. Hop funciona al involucrar a los creadores de mercado (Bonders) para proporcionar liquidez en la crimson receptora a cambio de pequeños incentivos.

puerta estelar

Stargate es un puente de cadena cruzada totalmente componible que elimina el uso de tokens envueltos al mantener los activos nativos que se transfieren entre cadenas de bloques. El principal inconveniente de la mayoría de los puentes es su incapacidad para trasladar activos nativos a través de cadenas. En su lugar, utilizan tokens envueltos para lograr la interoperabilidad. Stargate aprovecha los grupos de liquidez unificados para lograr una finalidad instantánea y permitir a los usuarios unir activos nativos directamente con redes no nativas.

Solo criptos

Just Cryptos es un puente criptográfico que conecta proyectos premium del ecosistema TRON con otros ecosistemas. Todos los fondos se guardan y se pueden cambiar en Poloniex. JST es el token de gobernanza que impulsa el ecosistema JUST. El puente está destinado a aportar valor simbólico a TRON y es suitable con Bitcoin, Ethereum, Litecoin, Dogecoin y NFT.

Puente del portal

Portal Bridge, anteriormente Wormhole, es un puente criptográfico de cadena cruzada diseñado para la transferencia efectiva de activos entre varias cadenas de bloques importantes. Anteriormente desarrollado en Solana como una puerta de enlace bidireccional para los ecosistemas de Solana y Ethereum, Portal ahora facilita las transferencias de tokens entre los ecosistemas de Solana, Ethereum, BNB Clever Chain, Polygon, Terra, Avalanche y Gnosis Chain.

Conectar

Connext es una solución de interoperabilidad de L2 Ethereum. Facilita la transferencia de datos y tokens a través de blockchains y acumulaciones. A diferencia de la mayoría de los puentes, Connext proporciona interoperabilidad de blockchain sin la participación de validadores externos. Admite los ecosistemas BNB Wise Chain, Ethereum, Polygon, Arbitrum, Avalanche, Moonriver, Optimism, Fantom y Gnosis Chain.

Conclusión

Los puentes criptográficos son una forma novedosa de resolver el problema de la interoperabilidad de la cadena de bloques, donde diferentes cadenas pueden comunicarse y compartir valor sin problemas. Un ecosistema website3 abierto tiene un potencial significant para volverse más relevante y lograr una adopción typical más rápida. En esencia, los puentes permiten:

-

El envío entre cadenas de tokens y datos.

-

Aplicaciones descentralizadas para acceder a los beneficios de múltiples cadenas y, por lo tanto, fortalecer sus capacidades.

-

Los usuarios pueden acceder a más aplicaciones y explotar las fortalezas de varias redes.

-

Los desarrolladores de varios ecosistemas colaboran y crean nuevas aplicaciones para los usuarios.

En normal, los puentes son un elemento esencial del espacio criptográfico, ya que permiten la interoperabilidad. Sin embargo, teniendo en cuenta los riesgos de interactuar con los puentes, recuerde estudiar la compensación de cada puente antes de usarlo.

¡Cuéntanos cuánto te gusta este artículo!

Josías Makori

Josiah es un evangelista tecnológico apasionado por ayudar al mundo a comprender los conceptos de Blockchain, Crypto, NFT, DeFi, Tokenization, Fintech y World wide web3. Sus hobbies son escuchar música y jugar al fútbol. Sigue al autor en Twitter @EscrituraTecnológica001

Leer más de Josiah Makori