El popular proyecto LottieFiles Lotti-Player se vio comprometido en un ataque a la cadena de suministro para inyectar un drenaje de criptomonedas en sitios web utilizando la biblioteca que roba las criptomonedas de los visitantes.

La plataforma de monitoreo de amenazas blockchain Scam Sniffer informa que al menos una víctima supuestamente perdió $723,000 en Bitcoin debido al compromiso de la cadena de suministro de LottieFiles.

Como se descubrió ayer, luego de múltiples informes de usuarios sobre inyecciones de códigos extraños, Lottie Web Player («lottie-player») 2.0.5, 2.0.6 y 2.0.7 se modificaron ayer para incluir código malicioso que inyecta un drenaje de billetera criptográfica en sitios web. .

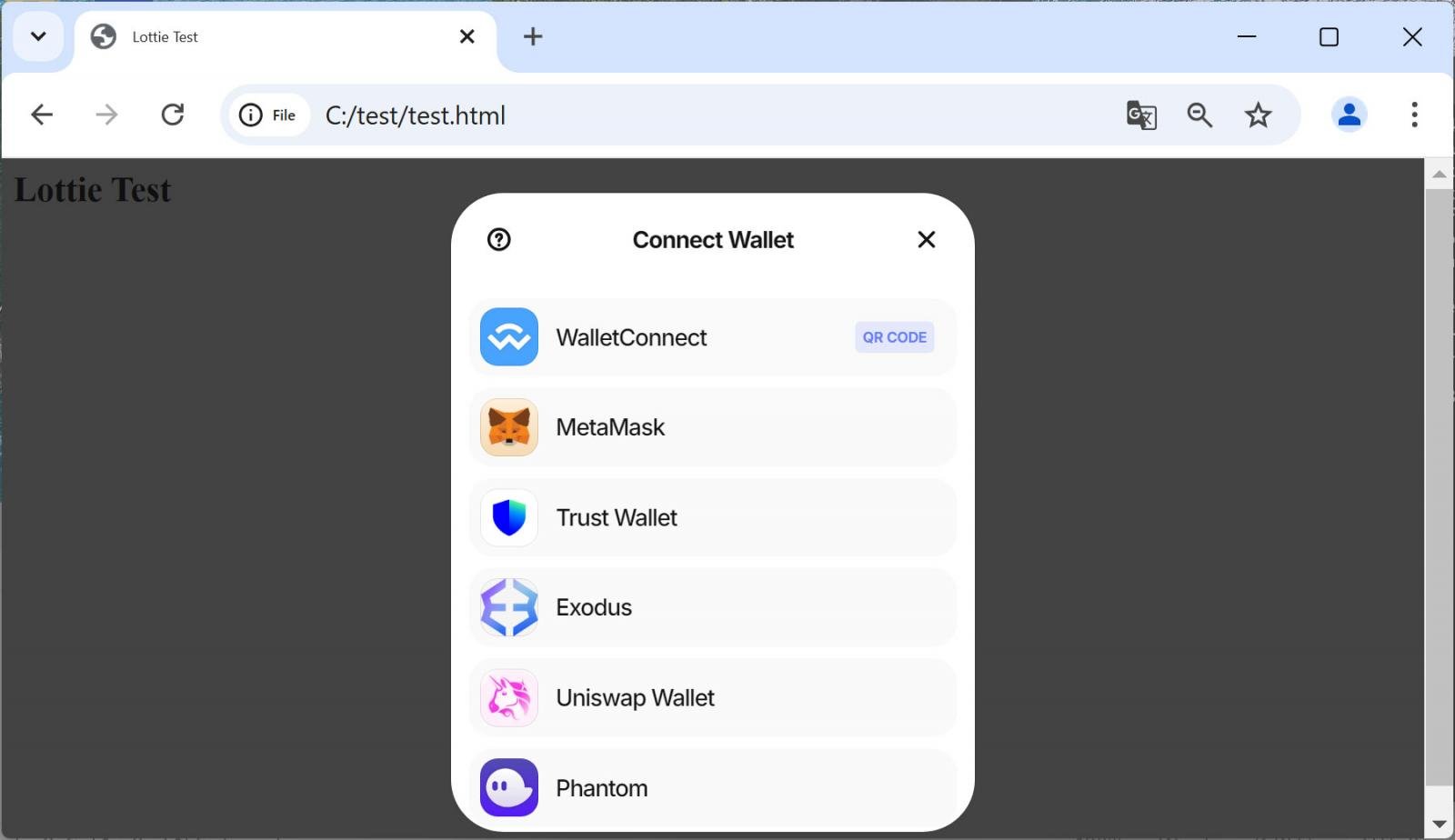

Los drenadores de billeteras criptográficas son scripts maliciosos inyectados en sitios web que muestran indicaciones web3 para conectar una billetera de criptomonedas. Sin embargo, cuando un usuario conecta su billetera, el script intentará automáticamente «drenar» o robar todos los activos y NFT y enviarlos a los actores de la amenaza.

LottieFiles lanzó rápidamente la versión 2.0.8, que se basa en la limpia 2.0.4, y recomienda a los usuarios que la actualicen lo antes posible.

«Un gran número de usuarios que utilizaban la biblioteca a través de CDN de terceros sin una versión fijada recibieron automáticamente la versión comprometida como la última versión», explica Nattu Adnan, CTO de LottieFiles.

«Con la publicación de la versión segura, esos usuarios habrían recibido automáticamente la solución».

Aquellos que no puedan actualizar a la última versión deben comunicar el riesgo a los usuarios finales de Lottie-player y advertirles sobre solicitudes fraudulentas de conexión a billeteras de criptomonedas. Mantener la versión 2.0.4 también es una opción.

LottieFiles es una plataforma de software como servicio (SaaS) para crear y compartir animaciones ligeras basadas en vectores (escalables) que pueden integrarse en aplicaciones y sitios web.

Es popular por permitir imágenes de alta calidad con un impacto mínimo en el rendimiento en dispositivos, móviles y aplicaciones web menos potentes.

El ataque a la cadena de suministro carga el drenaje de billeteras criptográficas

Ayer, los desarrolladores que utilizaban el script Lottie-Player descubrieron que se vieron afectados por un ataque a la cadena de suministro, y los sitios web que utilizaban el script comprometido mostraban repentinamente indicaciones para conectar una billetera de criptomonedas.

BleepingComputer probó la versión maliciosa del script JavaScript Lottie-Player [VirusTotal] agregándolo a una página HTML simple y puedo confirmar que una vez agregado, el script cargaría un drenaje criptográfico.

Fuente: BleepingComputer

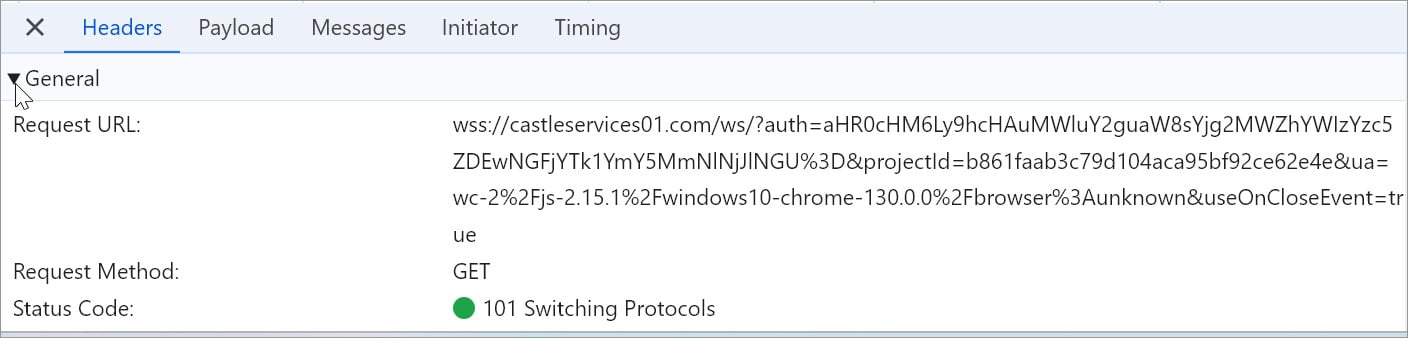

Si un visitante hace clic en uno de los botones para conectarse a una billetera, el script establecerá una conexión WebSocket al sitio. castilloservicios01[.]com [VirusTotal]que tiene un historial de uso en ataques de phishing de criptomonedas.

Fuente: BleepingComputer

LottieFiles dice que su biblioteca JavaScript se vio comprometida después de que un token de autenticación de uno de sus desarrolladores fuera robado y utilizado para cargar las versiones maliciosas del paquete npm.

«Hemos confirmado que nuestras otras bibliotecas de código abierto, código fuente abierto, repositorios de Github y nuestro SaaS no se vieron afectados», asegura LottieFiles.

La plataforma continúa su investigación interna del compromiso con la ayuda de expertos externos, y es posible que en el futuro se proporcionen más detalles sobre el incidente.

En este momento se desconoce el número exacto de víctimas y la cantidad de criptomonedas perdidas a causa de este esquema.

Los drenadores de criptomonedas se han convertido en un problema enorme para la comunidad de las criptomonedas, ya que los actores de amenazas piratean cuentas X conocidas, piratean sitios web y utilizan videos de inteligencia artificial y publicidad maliciosa para promocionar sitios web que utilizan scripts maliciosos.

En 2023, los anuncios de Google y Twitter promocionaron sitios que contenían un drenador de criptomonedas llamado ‘MS Drainer’ que robó 59 millones de dólares de 63.210 víctimas durante nueve meses.